Az ArsTechnica beszámolója szerint immáron 11 éve fennállt egy súlyos hiba OS X/macOS esetében, melyet a hackerek könnyen kijátszhattak. Ezáltal olyan malware programokat terjeszthettek el, melyek első blikkre úgy tűnnek, mintha az Apple írta volna őket alá.

Manapság minden operációs rendszer rendelkezik egy olyan biztonsági funkcióval, melyek aláírást használnak. Az Apple még a 2007-ben megjelent OS X Leopard-nál vezette be mindezt. Az aláírás lényegében azért fontos az alkalmazások számára, mivel a rendszer így tudja eldönteni, hogy hitelesített forrásból származik-e, vagy sem.

macOS felhasználók tudják, hogy a programok, melyeket a Mac App Store-ból telepítünk, azokkal semmilyen probléma nincs, ugyanis ott az alkalmazások eleve futnak egy kör engedélyeztetést az Apple-nél, mielőtt bekerülnének az áruházba. Aki viszont a Mac App Store-on kívül szerez be programokat, akkor telepítésnél a rendszer ellenőrzi, hogy alá van-e írva az adott szoftver, s figyelmeztet minket probléma esetén. Mondhatjuk azt, hogy ez egy biztonsági funkció, mely megakadályozza, hogy kéretlen malware jellegű alkalmazásokat telepítsünk fel.

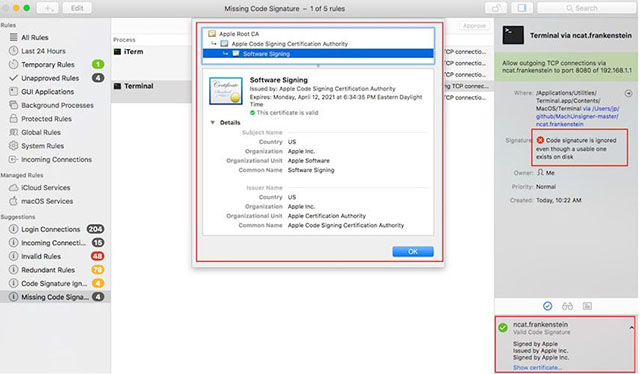

Sajnos az ArsTechnica beszámolója szerint volt egy súlyos biztonsági rés az Apple elképzeléseiben. Az almások a fejlesztők számára különféle dokumentációkat biztosítanak, s a korábbi leírásokban volt egy nem egyértelmű utasítás, hogy hogyan használják a támogatott eszközöket. Ezzel könnyen megkerülhető volt az aláírás kijátszása a Google Santa, Facebook OSQuery, the Little Snitch Firewall, Yelp, OSXCollector és számos egyéb eszköz által. Ennek eredményeképp pedig bármilyen malware program kaphatott egy aláírást, melynek köszönhetően maga az operációs rendszer könnyedén átejthető volt.

A jelenségről még február folyamán jeleztek az Apple-nek, kik márciustól módosították a dokumentációt. Lényegében egyértelműsítették a leírást a fejlesztők számára, hogy hogyan kell megfelelően használni az API-t. Hogy ez végeredményben mit eredményez, azt nem tudni, ugyanis a beszámoló arról nem szól, hogy alkalmazható-e a mai napig a régi eljárás. Mondjuk ha ennek nem tennének eleget, akkor egy hatalmas biztonsági rést hagynának nyitva a hackerek számára.

Figyelem! Betört a kijelződ? Ne feledd, kihagyhatatlan kijelzőcsere akcióval vár az iDoki! Apropó, tudtad, hogy változott a Báthoryn lévő iDoki nyitvatartása?